민감한 정보 관리 자동화 : HashiCorp Valut

액세스 토큰, 암호, 인증서 및 암호화 키를 제어합니다.

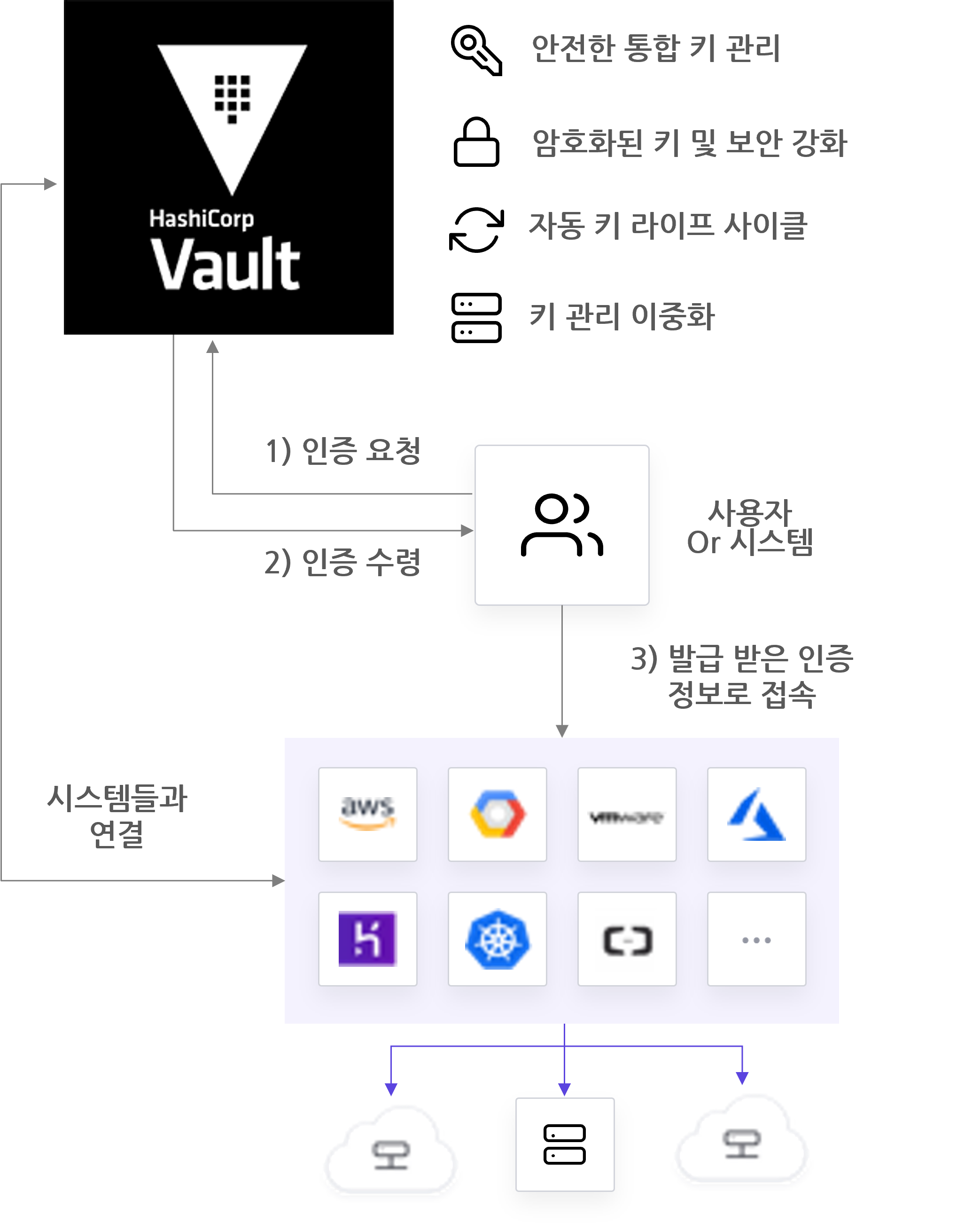

HashiCorp Vault는 분산되어 있는 민감한 정보들을 통합하고, 암호화하여 안전하게 관리할 수 있는 보안 솔루션입니다.

멀티/하이브리드 클라우드 및 전통적인 인프라에서 생성되는 민감한 정보에 최소한의 권한 설정으로 접근하게하여 보안 환경을 고도화하고, UI, CLI, HTTP API를 이용해 토큰, 비밀번호, 인증서, 암호화 키 및 기타 민감한 데이터에 대한 액세스 보호 및 저장하여 엄격하게 제어할 수 있도록 합니다.

또한, 모든 보안 운영을 중앙에서 관리함으로써 오버헤드를 줄여 생산성을 높이고 비용을 절감하며 보안을 중앙 집중화함으로써 하드 코딩된 인증 정보를 제거하여 침해 위험을 줄일 수 있도록 지원합니다.

-

다양한 비밀 정보를 중앙에 통합 저장

서비스의 엑세스를 위해 필요한 인증 정보 및 클라이언트간의 전송 중인 모든 키 등 토큰, 비밀번호, 인증서 및 암호화 키 등의 동적 보안 요소를 중앙에 통합하여 관리합니다. 또한, 액세스와 배포 API 및 CLI를 제공합니다.(K/V- ID&PW, SSH-OTP, Cloud, KMIP, DB ID&PW, PKI)

-

접근 권한 정책 적용으로 비밀 정보 보안 강화

기존 인프라 및 다양한 클라우드 운영 환경의 시스템, 애플리케이션 및 민감한 데이터를 보호하기 위해 토큰, 암호, 인증서 및 암호화키를 모두 중앙에서 관리하고 암호화함으로써 오버헤드를 줄여 생산성을 높이고, 접근 권한에 대한 정책 설정으로 보안을 강화합니다.

-

키 라이프 사이클의 자동화(Dynamic Secrets)

접속을 위해 필요한 암호 정보는 사용 시간 정책에 따라 신규 생성 및 폐기의 라이프사이클를 자동으로 수행합니다.

-

비용 절감

키, 암호, 인증서 등을 자동으로 생성하고 폐기하는 라이프 사이클을 지원하기 때문에 주기적으로 변경 또는 삭제 등의 작업으로 인한 추가 비용을 절감할 수 있습니다. 또한, PKI, TLS/SSH 등의 다양한 인증을 지원하여 추가 보안 시스템 도입 비용 역시 절감할 수 있습니다.

Vault 사용 사례

-

민감한 정보 관리

민감한 정보를 중앙에서 저장, 액세스 및 배포

변Vault는 토큰, 암호, 인증서 및 암호화 키와 같은 동적 비밀을 중앙에서 저장, 액세스 및 배포하여 비밀 확산 문제를 해결합니다. 비밀 관리 워크플로를 중앙 집중화함으로써 사용자는 환경 전체에서 보안을 강화하고 운영 오버헤드를 줄일 수 있습니다.

-

쿠버네티스 민감한 정보

Vault 및 Kubernetes를 사용하여 애플리케이션 스택에 비밀을 안전하게 주입

Vault는 Kubernetes 비밀 관리의 표준이며 애플리케이션 인프라에 비밀을 주입하고 동기화하는 강력한 옵션을 제공합니다. Vault를 사용하면 정확한 자격 증명 공유를 통해 서비스 또는 팟(Pod) 간에 광범위하게 공유하는 대신 ID를 고유하게 인증할 수 있습니다. Vault는 다음 Kubernetes 통합을 지원합니다.

-

데이터베이스 자격 증명 순환

Vault 데이터베이스 비밀 엔진으로 데이터베이스 암호를 자동으로 교체

데이터베이스 암호 엔진을 사용하면 조직에서 기존 데이터베이스 사용자의 암호를 자동으로 교체할 수 있습니다. 이를 통해 기존 애플리케이션을 Vault와 쉽게 통합하고 더 나은 비밀 관리를 위해 데이터베이스 비밀 엔진을 활용할 수 있습니다.

-

자동화된 PKI 인프라

Vault를 사용하여 주문형 X.509 인증서를 신속하게 생성하여 수동 오버헤드를 줄입니다.

Vault의 PKI 비밀 엔진은 요청 시 동적으로 X.509 인증서를 생성할 수 있습니다. 이를 통해 서비스는 개인 키 및 인증서 서명 요청(CSR)을 생성하고 인증 기관(CA)에 제출한 다음 확인 및 서명 프로세스가 완료될 때까지 기다리는 일반적인 수동 프로세스를 거치지 않고 인증서를 획득할 수 있습니다.

-

데이터 암호화 및 토큰화

하나의 중앙 집중식 워크플로우로 중요한 데이터를 저장 및 전송 중에 안전하게 유지

Vault의 다양한 데이터 보호 기능은 기존 데이터 암호화, 형식 보존 암호화(FPE), 데이터 마스킹, 데이터 토큰화, 중앙 집중식 키 관리 등을 제공하여 전송 중인 데이터 보호를 단순화하는 등의 모든 보안 및 사용 편의성 요구 사항을 충족하도록 설계되었습니다. 그리고 클라우드와 데이터 센터에서 전송 중인 데이터와 저장된 데이터 보호를 훨씬 더 단순화합니다.

-

핵심 관리

키 관리 시스템(KMS) 제공업체 전체의 배포 및 수명 주기 관리를 위한 표준화된 워크플로우 사용

키 관리 비밀 엔진을 통해 조직은 Vault에서 배포한 키의 수명 주기 관리를 단순화하고 AWS KMS, Microsoft Azure Key Vault 및 구글 클라우드와 같은 KMS 공급자의 고유의 암호화 기능을 계속 활용하면서 해당 키의 중앙 집중식 제어를 유지합니다. KMS.

Vault의 주요 기능

-

Public Cloud Key 관리

- Public Cloud (AWS / Azure / GCP) : 접근을 위한 계정을 동적으로 생성하고, 역할 및 사용기간을 정해서 자동으로 만료

- Key management (AWS / Azure / GCP) : 클라우드 KMS를 대신하여, Key 관리 (생성 및 변경)

-

접근 관리

- Database : 데이터베이스의 자격증명을 동적으로 생성하거나 암호를 교체하는 동작을 수행하며 자격증명 만료에 대한 동작 수행

- SSH : SSH 프로토콜을 통해 머신에 접근하기 위한 비밀정보를 OTP 또는 인증서로 안전하게 접근

- TOTP : TOTP 표준에 따라 시간 기반 자격증명을 생성하며, 생성 역할과 공급자 역할을 모두 수행 가능

-

데이터 암호화 관리

- Transit : 다양한 데이터를 암호화하여, 반환 (데이터를 저장하지 않음)

- Transform : 암호화되지 않은 데이터를 암호화 규격을 설정하여, 데이터의 형태를 보존하거나, 마스킹을 하여, 반환

- KMIP : KMIP Key Management Interoperability Protocol 서버 공급자로 동작하고 KMIP 관리 개체 수명주기 처리

-

인증서 및 데이터 저장, 관리

- PKI : 동적인 X.509 인증서를 생성하며, 이를 통해 개인키, CSR 생성과 CA 제출/확인/서명 프로세스를 수행. Root CA 와 Intermediate CA 역할을 수행하고, 인증서 갱신을 자동화

- Key/Value : Vault로 구성된 물리적 스토리지에 key/value 시크릿 정보를 저장하는데 사용되며, 버전관리 활성화 가능

Valut 에디션

| Standard | Plus | Premium | ADP | |

| Secret Management | ||||

| Dynamic Sercrets, Secret Storage | ● | ● | ● | |

| Detailed Audit Logs Leasing & Revoking Secrets | ● | ● | ● | |

| ACL Templates | ● | ● | ● | |

| Access Contral Policies, Identity Plugins, Encryption as a Service | ● | ● | ● | |

| AWS & GCP KMS Auto-unseal, Azure Key Vault Auto-unseal | ● | ● | ● | |

| Enterprise Platform | ||||

| Namespaces, Disaster Recovery, Monitoring with Splunk | ● | ● | ● | |

| Governance & Policy | ||||

| HSM Auto-unseal, Multi-factor Authentication | ● | ● | ||

| Sentinel Integration, FIPS-140-2 & Seal Wrap | ● | ● | ||

| Control Groups, Entropy Augmentation, Lease Count Quotas | ● | ● | ||

| Automated Integrated Storage Snapshots | ● | ● | ||

| Performance | ||||

| Performance Replication, Path Filters | ● | |||

| Replication Filters, Read Replicas | ● | |||

| Advanced Data Protection (ADP) | ||||

| Format Preserving Encrytion, KMIP, Data Masking | ● | |||

| Key Management Secret Engine, Tokenization | ● | |||

| Support | ||||

| Case Open 및 장애 지원, SW Upgrade | ● | ● | ● |